我的美好記憶之一✨

三年前邀請Pinoさん來House City Hsinchu 的賽事當任評審,以及安排了一系列環島的教學課程,我愛這一切幫忙的學生與高雄的家人

這些回憶與許多瘋狂爆笑的故事珍藏在我心裡,那個資料夾是加密的,有緣的同學會聽到這些故事☺️

Yeah ~~~墾丁☀️

同時也有11部Youtube影片,追蹤數超過1萬的網紅鍾日欣,也在其Youtube影片中提到,我是JC老師 電腦相關課程授課超過6000小時的一位 Revit 課程講師 由於實在太多同學向JC老師反映,希望可以有線上課程學習,所以就決定錄製一系列的 Revit 線上影片教學 而且不加密、不設限、不販售,就是純分享,希望可以幫助到有需要的朋友們 如果這部 3ds Max 教學影片對你有幫助的話...

資料夾加密教學 在 Taipei Ethereum Meetup Facebook 八卦

📜 [專欄新文章] [ZKP 讀書會] Trust Token Browser API

✍️ Yuren Ju

📥 歡迎投稿: https://medium.com/taipei-ethereum-meetup #徵技術分享文 #使用心得 #教學文 #medium

Trust Token API 是一個正在標準化的瀏覽器 API,主要的目的是在保護隱私的前提下提供跨站授權 (Cross-domain authorization) 的功能,以前如果需要跨站追蹤或授權通常都使用有隱私疑慮的 Cookies 機制,而 Trust Token 則是希望在保護隱私的前提下完成相同的功能。

會在 ZKP (Zero-knowledge proof) 讀書會研究 Trust Token 主要是這個 API 採用了零知識證明來保護隱私,這也是這次讀書會中少見跟區塊鏈無關的零知識證明應用。

問題

大家應該都有點了一個產品的網頁後,很快的就在 Facebook 或是 Google 上面看到相關的廣告。但是產品網頁並不是在 Facebook 上面,他怎麼會知道我看了這個產品的頁面?

通常這都是透過 Cookie 來做跨網站追蹤來記錄你在網路上的瀏覽行為。以 Facebook 為例。

當使用者登入 Facebook 之後,Facebook 會透過 Cookie 放一段識別碼在瀏覽器裡面,當使用者造訪了有安裝 Facebook SDK 來提供「讚」功能的網頁時,瀏覽器在載入 SDK 時會再度夾帶這個識別碼,此時 Facebook 就會知道你造訪了特定的網頁並且記錄下來了。如此一來再搭配其他不同管道的追蹤方式,Facebook 就可以建構出特定使用者在網路上瀏覽的軌跡,從你的瀏覽紀錄推敲喜好,餵給你 Facebook 最想給你看的廣告了。

不過跨站追蹤也不是只能用在廣告這樣的應用上,像是 CDN (Content Delivery Network) 也是一個應用場景。CDN 服務 Cloudflare 提供服務的同時會利用 Captcha 先來確定進入網站的是不是真人或是機器人。而他希望使用者如果是真人時下次造訪同時也是採用 Cloudflare 服務的網站不要再跳出 Captcha 驗證訊息。

雖然 Cloudflare 也需要跨站驗證的功能來完成他們的服務,但是相較於 Google 或 Facebook 來說他們是比較沒那麼想知道使用者的隱私。有沒有什麼辦法可以保護使用者隱私的狀況下還能完成跨站驗證呢?

這就是今天要講的新 API: Trust Token。

Trust Token API - The Chromium Projects

Trust Token / Privacy Pass 簡介

Trust Token 其實是由 Privacy Pass 延伸而來。Privacy Pass 就是由 Cloudflare 所開發的實驗性瀏覽器延伸套件實作一個驗證機制,可以在不透漏過多使用者隱私的前提下實作跨站驗證。而 Trust Token 則是標準化的 Privacy Pass,所以兩個運作機制類似,但是實作方式稍有不同。

先看一下 Privacy Pass 是如何使用。因為這是實驗性的瀏覽器延伸套件所以看起來有點陽春,不過大致上還是可以了解整個概念。

以 hCaptcha 跟 Cloudflare 的應用為例,使用者第一次進到由 Cloudflare 提供服務的網站時,網站會跳出一些人類才可以解答的問題比如說「挑出以下是汽車的圖片」。

當使用者答對問題後,Cloudflare 會回傳若干組 blind token,這些 blind token 還會需要經過 unblind 後才會變成真正可以使用的 token,這個過程為 issue token。如上圖所示假設使用者這次驗證拿到了 30 個 token,在每次造訪由 Cloudflare 服務的網站時就會用掉一個 token,這個步驟稱為 redeem token。

但這個機制最重要的地方在於 Cloudflare 並無法把 issue token 跟 redeem token 這兩個階段的使用者連結在一起,也就是說如果 Alice, Bob 跟 Chris 都曾經通過 Captcha 測試並且獲得了 Token,但是在後續瀏覽不同網站時把 token 兌換掉時,Clouldflare 並無法區分哪個 token 是來自 Bob,哪個 token 是來自 Alice,但是只要持有這種 token 就代表持有者已經通過了 Captcha 的挑戰證明為真人。

但這樣的機制要怎麼完成呢?以下我們會透過多個步驟的例子來解釋如何達成這個目的。不過在那之前我們要先講一下 Privacy Pass 所用到的零知識證明。

零知識證明 (Zero-knowledge proof)

零知識證明是一種方法在不揭露某個祕密的狀態下,證明他自己知道那個秘密。

Rahil Arora 在 stackexchange 上寫的比喻我覺得是相對好理解的,下面簡單的翻譯一下:

假設 Alice 有超能力可以幾秒內算出樹木上面有幾片樹葉,如何在不告訴 Bob 超能力是怎麼運作並且也不告訴 Bob 有多少片葉子的狀況下證明 Alice 有超能力?我們可以設計一個流程來證明這件事情。

Alice 先把眼睛閉起來,請 Bob 選擇拿掉樹上的一片葉子或不拿掉。當 Alice 睜開眼睛的時候,告訴 Bob 他有沒有拿掉葉子。如果一次正確的話確實有可能是 Alice 幸運猜到,但是如果這個過程連續很多次時 Alice 真的擁有數葉子的超能力的機率就愈來愈高。

而零知識證明的原理大致上就是這樣,你可以用一個流程來證明你知道某個秘密,即使你不真的揭露這個秘密到底是什麼,以上面的例子來說,這個秘密就是超能力運作的方式。

以上就是零知識證明的概念,不過要完成零知識證明有很多各式各樣的方式,今天我們要介紹的是 Trust Token 所使用的零知識證明:DLEQ。

DLEQ (Discrete Logarithm Equivalence Proof)

說明一下以下如果小寫的變數如 c, s 都是純量 (Scalar),如果是大寫如 G, H則是橢圓曲線上面的點 (Point),如果是 vG 則一樣是點,計算方式則是 G 連續相加 v 次,這跟一般的乘法不同,有興趣可以程式前沿的《橢圓曲線加密演算法》一文解釋得比較詳細。

DLEQ 有一個前提,在系統中的所有人都知道公開的 G 跟 H 兩個點,此時以下等式會成立:

假設 Peggy 擁有一個秘密 s 要向 Victor 證明他知道 s 為何,並且在這個過程中不揭露 s 真正的數值,此時 Victor 可以產生一個隨機數 c 傳送給 Peggy,而 Peggy 則會再產生一個隨機數 v 並且產生 r,並且附上 vG, vH, sG, sH:

r = v - cs

所以 Victor 會得到 r, sG, sH, vG, vH 再加上他已經知道的 G, H。這個時候如果 Victor 計算出以下兩個等式就代表 Peggy 知道 s 的真正數值:

vG = rG + c(sG)vH = rH + c(sH)

我們舉第二個等式作為例子化簡:

vH = rH + c(sH) // 把 r 展開成 v - csvH = (v - cs)H + c(sH) // (v - cs)H 展開成 vH - csHvH = vH - c(sH) + c(sH) // 正負 c(sH) 消掉vH = vH

這樣只有 Peggy 知道 s 的狀況下才能給出 r,所以這樣就可以證明 Peggy 確實知道 s。

從簡易到實際的情境

Privacy Pass 網站上透過了循序漸進的七種情境從最簡單的假設到最後面實際使用的情境來講解整個機制是怎麼運作的。本文也用相同的方式來解釋各種情境,不過前面的例子就會相對比較天真一點,就請大家一步步的往下看。

基本上整個過程是透過一種叫做 Blind Signature 的方式搭配上零知識證明完成的,以下參與的角色分為 Client 與 Server,並且都會有兩個階段 issue 與 redeem token。

Scenario 1

如果我們要設計一個這樣可以兌換 token 來確認身分的系統,其中有一個方法是透過橢圓曲線 (elliptic curve) 完成。Client 挑選一個在橢圓曲線上的點 T 並且傳送給 Server,Server 收到後透過一個只有 Server 知道的純量 (scalar) s 對 T 運算後得到 sT 並且回傳給 Client,這個產生 sT 的過程稱為 Sign Point,不過實際上運作的原理就是橢圓曲線上的連續加法運算。

SignPoint(T, s) => sT

等到 Client 需要兌換時只要把 T 跟 sT 給 Server,Server 可以收到 T 的時候再 Sign Point 一次看看是不是 sT 就知道是否曾經 issue 過這個 token。

Issue

以下的範例,左邊都是 Client, 右邊都是 Server。 -> 代表 Client 發送給 Server,反之亦然。

// Client 發送 T 給 Server, 然後得到 sT

T -> <- sT

Redeem

// Client 要 redeem token 時,傳出 T 與 sT

T, sT ->

問題:Linkability

因為 Server 在 issue 的時候已經知道了 T,所以基本上 Server 可以透過這項資訊可以把 issue 階段跟 redeem 階段的人連結起來進而知道 Client 的行為。

Scenario 2

要解決上面的問題,其中一個方法是透過 Blind Signature 達成。Client 不送出 T,而是先透過 BlindPoint 的方式產生 bT 跟 b,接下來再送給 Server bT。Server 收到 bT 之後,同樣的透過 Sign Point 的方式產生結果,不一樣的地方是情境 1 是用 T,而這邊則用 bT 來作 Sign Point,所以得出來的結果是 s(bT)。

Client:BlindPoint(T) => (bT, b)

Server:SignPoint(bT, s) => sbT

而 Blind Signature 跟 Sign Point 具備了交換律的特性,所以得到 s(bT) 後可以透過原本 Client 已知的 b 進行 Unblind:

UnblindPoint(sbT, b) => sT

這樣一來在 Redeem 的時候就可以送出 T, sT 給 Server 了,而且透過 SignPoint(T, s) 得出結果 sT’ 如果符合 Client 傳來的 sT 就代表確實 Server 曾經簽過這個被 blind 的點,同時因為 T 從來都沒有送到 Server 過,所以 Server 也無法將 issue 與 redeem 階段的 Client 連結在一起。

Issue

bT -> <- s(bT)

Redeem

T, sT ->

問題:Malleability

以上的流程其實也有另外一個大問題,因為有交換律的關係,當 Client 透過一個任意值 a 放入 BlindPoint 時產生的 a(sT) 就會等於 s(aT):

BlindPoint(sT) => a(sT), a// a(sT) === s(aT)

此時如果將 aT 跟 s(aT) 送給 Server Redeem,此時因為

SignPoint(aT, s) => s(aT)

所以就可以兌換了,這樣造成 Client 可以無限地用任意數值兌換 token。

Scenario 3

這次我們讓 Client 先選擇一個純數 t,並且透過一種單向的 hash 方式來產生一個在橢圓曲線上的點 T,並且在 redeem 階段時原本是送出 T, sT 改成送出 t, sT。

因為 redeem 要送出的是 t,上個情境時透過任意數 a 來產生 s(aT) 的方法就沒辦法用了,因為 t 跟 sT 兩個參數之間並不是單純的再透過一次 BlindPoint() 就可以得到,所以就沒辦法無限兌換了。

Issue

T = Hash(t) bT -> <- sbT

Redeem

t, sT ->

問題:Redemption hijacking

在這個例子裏面,Client 其實是沒有必要傳送 sT 的,因為 Server 僅需要 t 就可以計算出 sT,額外傳送 sT 可能會導致潛在的 Redemption hijacking 問題,如果在不安全的通道上傳輸 t, sT 就有可能這個 redemption 被劫持作為其他的用途。

不過在網站上沒講出實際上要怎麼利用這個問題,但是少傳一個可以計算出來的資料總是好的。Client 只要證明他知道 sT 就好,而這可以透過 HMAC (Hash-based Message Authentication Code) 達成。

Scenario 4

步驟跟前面都一樣,唯一不一樣的地方是 redeem 的時候原本是傳 t, sT,現在則改傳 t, M, HMAC(sT, M),如果再介紹 HMAC 篇幅會太大,這邊就不解釋了,但可以是作是一個標準的 salt 方式讓 Hash 出來的結果不容易受到暴力破解。

這樣的特性在這個情境用很適合,因為 Server 透過 t 就可以計算出 sT,透過公開傳遞的 M 可以輕易地驗證 client 端是否持有 sT。

Issue

T = Hash(t) bT -> <- sbT

Redeem

t, M, HMAC(sT, M) ->

問題:Tagging

這邊的問題在於 Server 可以在 issue 階段的時候用不一樣的 s1, s2, s3 等來發出不一樣的 sT’,這樣 Server 在 Redeem 階段就可以得知 client 是哪一個 s。所以 Server 需要證明自己每次都用同樣的 s 同時又不透漏 s 這個純亮。

要解決這個問題就需要用到前面我們講解的零知識證明 DLEQ 了。

Scenario 5

前面的 DLEQ 講解有提到,如果有 Peggy 有一個 s 秘密純量,我們可以透過 DLEQ 來證明 Peggy 知道 s,但是又不透漏 s 真正的數值,而在 Privacy Pass 的機制裡面,Server 需要證明自己每次都用 s,但是卻又不用揭露真正的數值。

在 Issue 階段 Client 做的事情還是一樣傳 bT 給 Server 端,但 Server 端的回應就不一樣了,這次 Server 會回傳 sbT 與一個 DLEQ 證明,證明自己正在用同一個 s。

首先根據 DLEQ 的假設,Server 會需要先公開一組 G, H 給所有的 Client。而在 Privacy Pass 的實作中則是公開了 G 給所有 Client,而 H 則改用 bT 代替。

回傳的時候 Server 要證明自己仍然使用同一個 s 發出 token,所以附上了一個 DLEQ 的證明 r = v - cs,Client 只要算出以下算式相等就可證明 Server 仍然用同一個 s (記住了 H 已經改用 bT 代替,此時 client 也有 sbT 也就是 sH):

vH = rH + c(sH) // H 換成 bTvbT = rbT + c(sbT) // 把 r 展開成 v - csvbT = (v - cs)bT + c(sbT) // (v - cs)bT 展開成 vbT - csbTvbT = vbT - c(sbT) + c(sbT) // 正負 c(sbT) 消掉vbT = vbT

這樣就可以證明 Server 依然用同一個 s。

Issue

T = Hash(t) bT -> <- sbT, DLEQ(bT:sbT == G:sG)

Redeem

t, M, HMAC(sT, M) ->

問題:only one redemption per issuance

到這邊基本上 Privacy Pass 的原理已經解釋得差不多了,不過這邊有個問題是一次只發一個 token 太少,應該要一次可以發多個 token。這邊我要跳過源文中提到的 Scenario 6 解釋最後的結果。

Scenario 7

由於一次僅產生一個 redeem token 太沒效率了,如果同時發很多次,每次都產生一個 proof 也不是非常有效率,而 DLEQ 有一個延伸的用法 “batch” 可以一次產生多個 token, 並且只有使用一個 Proof 就可以驗證所有 token 是否合法,這樣就可以大大的降低頻寬需求。

不過這邊我們就不贅述 Batch DLEQ 的原理了,文末我會提及一些比較有用的連結跟確切的源碼片段讓有興趣的人可以更快速的追蹤到源碼片段。

Issue

T1 = Hash(t1) T2 = Hash(t2)T3 = Hash(t3)b1T1 ->b2T2 ->b3T3 -> c1,c2,c3 = H(G,sG,b1T1,b2T2,b3T3,s(b1T1),s(b2T2),s(b3T3)) <- sb1T1 <- sb2T2 <- sb3T3 <- DLEQ(c1b1T1+c2b2T2+c3b3T3:s(c1b1T1+c2b2T2+c3b3T3) == G: sG)

Redeem

t1, M, HMAC(sT1, M) ->

結論

Privacy Token / Trust Token API 透過零知識證明的方式來建立了一個不需要透漏太多隱私也可以達成跟 cookie 相同效果的驗證方式,期待可以改變目前許多廣告巨頭透過 cookie 過分的追蹤使用者隱私的作法。

不過我在 Trust Token API Explainer 裡面看到這個協議裡面的延伸作法還可以夾帶 Metadata 進去,而協議制定的過程中其實廣告龍頭 Google 也參與其中,希望這份協議還是可以保持中立,盡可能地讓最後版本可以有效的在保護隱私的情況下完成 Cross-domain authorization 的功能。

參考資料

IETF Privacy Pass docs

Privacy Pass: The Protocol

Privacy Pass: Architectural Framework

Privacy Pass: HTTP API

Cloudflare

Supporting the latest version of the Privacy Pass Protocol (cloudflare.com)

Chinese: Cloudflare支持最新的Privacy Pass扩展_推动协议标准化

Other

Privacy Pass official website

Getting started with Trust Tokens (web.dev)

WICG Trust Token API Explainer

Non-interactive zero-knowledge (NIZK) proofs for the equality (EQ) of discrete logarithms (DL) (asecuritysite.com) 這個網站非常實用,列了很多零知識證明的源碼參考,但可惜的是 DLEQ 這個演算法講解有錯,讓我在理解演算法的時候撞牆很久。所以使用的時候請多加小心,源碼應該是可以參考的,解釋的話需要斟酌一下。

關鍵源碼

這邊我貼幾段覺得很有用的源碼。

privacy pass 提供的伺服器端產生 Proof 的源碼

privacy pass 提供的瀏覽器端產生 BlindPoint 的源碼

github dedis/kyber 產生 Proof 的源碼

[ZKP 讀書會] Trust Token Browser API was originally published in Taipei Ethereum Meetup on Medium, where people are continuing the conversation by highlighting and responding to this story.

👏 歡迎轉載分享鼓掌

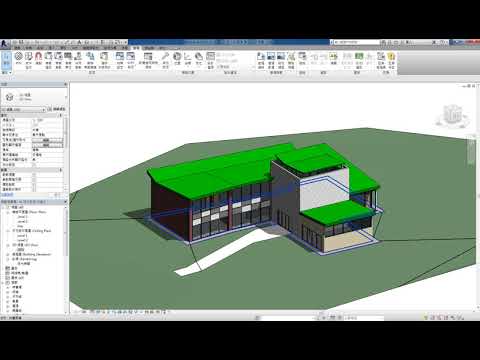

資料夾加密教學 在 鍾日欣 Youtube 的評價

我是JC老師

電腦相關課程授課超過6000小時的一位 Revit 課程講師

由於實在太多同學向JC老師反映,希望可以有線上課程學習,所以就決定錄製一系列的 Revit 線上影片教學

而且不加密、不設限、不販售,就是純分享,希望可以幫助到有需要的朋友們

如果這部 3ds Max 教學影片對你有幫助的話,請幫我按個讚,給我點鼓勵,也多分享給需要的朋友們喔~

---------------------------------------------------------------------------------------------------------

儲存Revit 檔案

● 使用「儲存」指令可將作用中的檔案以目前的名稱和資料夾進行儲存。

● 在工具列上按一下 。

● 按Ctrl+S。

● 按一下「檔案」功能表 / 「儲存」

● rvt 為專案檔、rfa 為族群檔案、rte 為樣板檔案。

---------------------------------------------------------------------------------------------------------

儲存選項

● 使用「檔案」功能表 / 「另存」時,在「另存新檔」對話方塊中按一下「選項」,然後在「檔案儲存選項」對話方塊中指定下列項目:

◆ 備份的最大數量:指定備份檔案的最大數量。依預設,非工作共用的專案可以有 3個備份;工作共用的專案最多可以有 20 個備份。

◆ 儲存後讓此成為中央模型:設定目前啟用工作集的檔案為中央模型。

◆ 壓縮檔案:用於在儲存啟用工作集的檔案時使檔案變小。在正常儲存期間,Revit 只會將新元素和變更的元素寫入現有檔案。這會導致檔案變得非常大,但它可加快儲存操作的速度。壓縮過程將重新寫入整個檔案並移除舊型部分,以便節省空間。由於壓縮過程比正常儲存需要花費更多的時間,因此請在工作流程可中斷時使用壓縮選項。

◆ 開啟工作集預設:設定從本端開啟中央模型時的工作集預設。在這個清單中,永遠將工作共用檔案儲存為下列選項的其中一個預設選項:「所有」、「可編輯」、「最近檢視的」或「指定」。使用者可以變更此選項的唯一方式,是透過選取「檔案儲存選項」對話方塊中的「儲存後讓此成為中央模型」,重新儲存新中央模型。本端模型可以使用「重新載入最新」工具來更新變更的選項。若要變更現有中央模型中的這個設定,請使用「另存」並調整「儲存選項」來重新儲存檔案。從本端開啟時,可以在每次開啟專案時取代此預設設定。這項取代只會影響該作業工作階段,且會在檔案下次開啟時回復為預設值。

◆ 預覽:用於指定在開啟或儲存專案時顯示的預覽影像。這個選項的預設值為「作用中的視圖/圖紙」。Revit 只能從已開啟的視圖建立預覽影像。如果選取「視圖/圖紙不是最新時將重新產生」,Revit 將在開啟或儲存專案時更新預覽影像。對於複雜模型,此選項將消耗大量資源。僅當想要預覽影像經常更新時才使用此選項。

---------------------------------------------------------------------------------------------------------

設定儲存提醒

● 您可以指定 Revit Architecture 提醒您儲存已開啟專案的頻率,也可以關閉提醒。

● 設定儲存提醒

● 請按一下 / 「選項」/「一般」。

● 若要變更 Revit Architecture 提醒您儲存已開啟專案的頻率,請選取某個時間間隔作為「儲存提醒間隔」。

● 若要關閉儲存提醒,請選取「不提醒」作為「儲存提醒間隔」。

● 按一下「確定」。

---------------------------------------------------------------------------------------------------------

備份檔案

● 當您儲存非工作共用專案時,Revit Architecture 會建立前一個版本專案 (即現在儲存之前的專案檔) 的備份複本。

● 此備份複本的名稱為 project_name.nnnn.rvt,其中 nnnn 為 4 位數編號,指出該檔案已儲存的次數。備份檔案與專案檔位於同一個資料夾中。

● 您可以指定 Revit Architecture 儲存的備份檔案最大數量。當備份檔案超出最大數量時,Revit Architecture 則會清除最舊的檔案。例如,若最大數量為 3 個備份檔案,而專案資料夾包含 5 個備份檔案,則 Revit Architecture 會刪除最舊的 2 個備份檔案。

---------------------------------------------------------------------------------------------------------

指定備份檔案的數量

● 按一下「檔案」功能表 / 「另存」。

● 在「另存」對話方塊中,按一下「選項」。

● 在「檔案儲存選項」對話方塊中,對於「備份的最大數量」,指定要儲存的備份檔案數量。

● 按一下「確定」。

● 按一下「儲存」。

---------------------------------------------------------------------------------------------------------

Revit 2016 線上教學影片目錄:http://bit.ly/2vR6fgW

Revit 2016 線上教學影片範例下載:http://bit.ly/2vR0b7X

3ds Max 2015 線上教學影片目錄:http://bitly.com/2dUGqn3

AutoCAD 2015 2D 線上教學影片目錄:http://bitly.com/2dUGm6Y

TQC AutoCAD 2008 2D 線上教學影片目錄:http://bitly.com/2dUGQtB

JC-Design網站:http://jc-d.net/

JC-Design粉絲團:https://www.facebook.com/jcdesigntw/

JC-Design LINE ID:@umd7274k

JC電子信箱:[email protected]

資料夾加密教學 在 鍾日欣 Youtube 的評價

我是JC老師

電腦相關課程授課超過6000小時的一位AutoCAD課程講師

由於實在太多同學向JC老師反映,希望可以有線上課程學習,所以就決定錄製一系列的AutoCAD線上影片教學

而且不加密、不設限、不販售,就是純分享,希望可以幫助到有需要的朋友們

如果這部AutoCAD教學影片對你有幫助的話,請幫我按個讚,給我點鼓勵,也多分享給需要的朋友們喔~

---------------------------------------------------------------------------------------------------------

文字型式 STYLE (快速鍵ST):

● 型式:顯示圖面中型式的清單。型式名稱前的 圖示代表此型式可註解。

◆ 字體:變更型式的字體。

◆ 字體名稱:列示所有已登錄的 TrueType 字體的字體族群名稱,以及 Fonts 資料夾內的所有編譯造型 (SHX) 字體。

◆ 字體型式:指定字體字元的格式,如斜體、粗體或標準。如果選取「使用大字體」,此選項變成「大字體」名稱,且可用來選取「大字體」檔名。

◆ 使用大字體:指定一個亞洲語言的大字體檔。建立「大字體」唯一有效的檔案類型是 SHX 檔案。

● 高度:變更文字的高度。

◆ 可註解:指定文字為可註解。可註解物件和型式用於控制顯示在模型空間或配置的註解物件大小與比例。

◆ 使文字方位符合配置:指定圖紙空間視埠的方位與配置的方位相符。如果已清除「可註解」選項,則無法使用此選項。

● 效果:修改字體的特性,如高度、寬度係數、傾斜角度,以及是否上下顛倒、左右反向或垂直對齊。

◆ 上下顛倒:將字元上下顛倒顯示。

◆ 左右反向:將字元左右反向顯示。

◆ 垂直:將字元垂直對齊顯示。只有選取的字體支援雙方位時,才可使用「垂直」。TrueType 字體無法使用垂直方位。

◆ 寬度係數:設定字元間距。輸入小於 1.0 的值,靠攏文字。輸入大於 1.0 的值,展開文字。

◆ 傾斜角度:設定文字的傾斜角度。輸入介於 -85 與 85 之間的值會將文字設為斜體。

● 設為目前的:將「型式」下的所選型式設定為目前型式。

● 新建:顯示「新文字型式」對話方塊並自動提供預設名稱。型式名稱最長不得超過 255 個字元。可以包含字母、數字和特殊字元美元符號 ($)、下劃線 (_) 以及破折號 (-)。

● 刪除:刪除未使用的文字型式。

● 套用:將在此對話方塊中做的型式變更套用至目前的型式與圖面中目前型式的文字。

● 新增字形

◆ NN:細明體

◆ KK:標楷體

◆ BIG:大字體(單線體)

★ 字體名稱選*.SHX為AutoCAD標準字型檔(ROMANS.SHX)

★ 勾選「大字體」

● 字體名稱有「@」的為直行直書文字

● 字型=字形(字體)+文字格式(效果)

---------------------------------------------------------------------------------------------------------

AutoCAD線上影片教學範例下載:https://goo.gl/DhVTau

AutoCAD2D常用快速鍵清單整理:http://goo.gl/SjNIxz

AutoCAD2015線上影片教學頻道:https://goo.gl/Q5aCf5

JC老師個人網站:http://jc-d.net/

JC老師個人FB:https://www.facebook.com/ericjc.tw

資料夾加密教學 在 鍾日欣 Youtube 的評價

我是JC老師

電腦相關課程授課超過6000小時的一位 Revit 課程講師

由於實在太多同學向JC老師反映,希望可以有線上課程學習,所以就決定錄製一系列的 Revit 線上影片教學

而且不加密、不設限、不販售,就是純分享,希望可以幫助到有需要的朋友們

如果這部 3ds Max 教學影片對你有幫助的話,請幫我按個讚,給我點鼓勵,也多分享給需要的朋友們喔~

---------------------------------------------------------------------------------------------------------

儲存日光設定結果。(單張圖)

● 在「專案瀏覽器」中,按兩下已為其建立日光設定的視圖。

● 在繪圖區域中調整視圖,使視圖顯示為您要將其儲存的樣子。

◆ 例如,確定已打開日光與陰影,並依需要調整視圖方位。

◆ 使用日光設定動畫時,請使用動畫控制按鈕來顯示您要另存成影像的畫面。

● 在專案瀏覽器中,於作用中視圖上按一下右鍵,然後按一下「儲存到專案做為影像」。

● 在「儲存到專案做為影像」對話方塊中,對於「命名視圖」,為影像輸入唯一名稱。

● 依需要修改影像設定,然後按一下「確定」。影像即會儲存在專案瀏覽器中的「彩現」節點下。

---------------------------------------------------------------------------------------------------------

匯出日光設定結果。(動畫)

● 匯出檔案類型包括 AVI、JPEG、TIFF、TARGA、BMP 和 PNG。AVI 檔案是獨立的視訊檔案。所有其他匯出檔案類型均有單畫面格式,允許您將動畫的指定畫面存成個別的影像檔案。

● 確定目前作用中的視圖已打開「陰影」,而在「日光設定」對話方塊中的「日光設定」選項設定為「一天」或「多天」。如果未設定這些選項,「日光設定」選項在 /「匯出」/「影像與動畫」功能表中會灰顯。

● 在「專案瀏覽器」中,按兩下已為其建立日光設定的視圖。

● 如果打算匯出使用彩現影像的日光設定 (而非描影視圖或隱藏線視圖),請依需要調整 3D 視圖的彩現設定。

● 按一下 / 「匯出」/「影像與動畫」/「日光設定」。

● 在「長度/格式」對話方塊中的「輸出長度」下,選取「全部畫面」來匯出整個動畫,或選取「畫面範圍」,然後指定範圍中的開始和結束畫面。

● 若要匯出成 AVI 檔案,請輸入每秒的畫面數。

● 依據指定的間隔,軟體將計算輸出長度,並將其顯示在「總計時間」下。

● 在「格式」下,對於「視覺型式」,選取下列其中之一:

◆ 隱藏線。以所有已繪製的邊緣和線 (表面遮住的邊緣和線除外) 顯示影像。

◆ 描影。以根據表面材料設定和投影燈光位置進行描影的所有表面顯示影像。

◆ 擬真。在即時彩現視圖 (可編輯視圖中的相片擬真彩現) 中顯示影像。

◆ 彩現。使用定義的彩現設定,為日光設定中的每個畫面建立相片擬真的影像。

● 輸入標註 (像素) 或縮放百分比,以指定匯出檔案中的畫面大小。

● 在「匯出日照動態模擬」對話方塊中的「儲存於」下,導覽至目標資料夾。

◆ 對於「檔案名稱」,輸入一個檔案名稱。

◆ 對於「檔案類型」,選取匯出檔案類型。

◆ 按一下「儲存」。

● 如果是匯出成 AVI 檔案,請執行下列操作:

◆ 在「視訊壓縮」對話方塊中,選取「全畫面 (未壓縮)」,或選取其中一種壓縮視訊類型。

◆ 如果啟用「壓縮品質」,請使用滑棒來指定壓縮品質。

◆ 按一下「確定」。

---------------------------------------------------------------------------------------------------------

Revit 2016 線上教學影片目錄:http://bit.ly/2vR6fgW

Revit 2016 線上教學影片範例下載:http://bit.ly/2vR0b7X

3ds Max 2015 線上教學影片目錄:http://bitly.com/2dUGqn3

AutoCAD 2015 2D 線上教學影片目錄:http://bitly.com/2dUGm6Y

TQC AutoCAD 2008 2D 線上教學影片目錄:http://bitly.com/2dUGQtB

JC-Design網站:http://jc-d.net/

JC-Design粉絲團:https://www.facebook.com/jcdesigntw/

JC-Design LINE ID:@umd7274k

JC電子信箱:[email protected]

資料夾加密教學 在 資料夾加密ptt 相關資訊 - 哇哇3C日誌 的八卦

[教學] 資料夾加密- 看板Nethood - 批踢踢實業坊 適用windows 2000/xp/me/2003/2008/vista/7 (專業版以上) 加密功能必需使用NTFS格式的硬碟分割如何辨別您的磁碟檔案 ... ... <看更多>

資料夾加密教學 在 Mac 資料夾加密完全保護你的隱私檔案安全 - Mobile01 的八卦

所以現在要教你Mac OS X個人資料的加密和保護,直接看教學吧。 Step 1 在應用程式裡打開磁碟工具程式,點選新增映象檔。 Step 2 跳出映像檔的設定視窗,選單裡依序填入 ... ... <看更多>

資料夾加密教學 在 [教學] 資料夾加密- 看板Nethood - 批踢踢實業坊 的八卦

適用windows 2000/xp/me/2003/2008/vista/7 (專業版以上)

加密功能必需使用NTFS格式的硬碟分割

如何辨別您的磁碟檔案系統格式?

開啟我的電腦→在磁碟機代號上按滑鼠右鍵→內容

即可看出來這個磁碟使用的檔案系統為何

FAT轉換為NTFS

如果不是NTFS則需先經過轉換

convert volume /FS:NTFS

例:將D槽轉換成NTFS檔案系統

開始→執行→cmd

c:>convert d: /FS:NTFS

註:FAT可轉NTFS,但NTFS不可反轉FAT

使用資料夾加密功能 不同登錄的使用者無法讀取開資料夾

就算硬碟拆到別的電腦也無法讀取

強大的加密功能

若電腦有需要重灌,重灌只前記得先解除加密,或備份憑證,否則神先也難救

在要加密的資料夾點右鍵→內容→進階

勾選【加密內容,保護資料】

確定→確定→確定

完成

如此則本人(原登入帳號)才能直接讀取該資料夾內容

以其它帳號登入電腦者或將硬碟附掛在其它電腦,亦無法以取得擁有權方式而竊取資料

若要解除加密請反向操作

外接試儲存裝置也適用唷

使用此功能記得備份加密檔案系統 (EFS) 憑證

教學請看續篇#1FurFnN8

--

有些狀況沒有經過實際測試是無法確定問題所在,

有些問題不是空用文字三言兩語就可以教你搞定,

有些解決問題方法不是入門新手可以自己動手的,

真該花錢找專業人員處理的問題就請交給專業吧。

--

※ 發信站: 批踢踢實業坊(ptt.cc)

◆ From: 123.204.182.183

... <看更多>